Dans un monde où la technologie occupe une place prépondérante dans nos vies, la cybersécurité est devenue essentielle. Les logiciels espions, souvent désignés sous le terme anglais « spyware », représentent une menace omniprésente qui peut altérer notre quotidien et compromettre la sécurité de nos données personnelles. Avec l’augmentation de la connectivité et de la dépendance aux appareils numériques, il est impératif de comprendre le fonctionnement de ces menaces, d’en identifier les typologies et d’apprendre à se défendre efficacement.

Qu’est-ce qu’un logiciel espion et comment fonctionne-t-il ?

Un logiciel espion est un type de programme malveillant qui s’installe sur un ordinateur ou un appareil mobile sans que l’utilisateur s’en aperçoive. Son but principal est de récolter des informations personnelles, telles que les mots de passe, les historiques de navigation et même des données financières, sans le consentement de l’utilisateur. Les logiciels espions sont souvent transmis à travers des téléchargements malicieux, des pièces jointes dans des courriels ou par le biais de liens trompeurs sur des sites web.

Fonctionnement des logiciels espions

Le fonctionnement d’un logiciel espion repose principalement sur la collecte d’informations de manière discrète. Voici quelques étapes clés du processus :

- Installation : Une fois qu’un utilisateur clique sur un lien ou ouvre une pièce jointe infectée, le logiciel espion s’installe sur l’appareil.

- Collecte de données : Après installation, il commence à surveiller et à enregistrer l’activité de l’utilisateur, y compris les frappes de clavier et la navigation sur le web.

- Transfert des données : Les informations collectées sont ensuite envoyées à un serveur externe où elles peuvent être exploitées par des cybercriminels.

Ainsi, le logiciel espion peut passer inaperçu pendant de longues périodes, récoltant discrètement des données sensibles.

Types de logiciels espions

Il existe plusieurs types de logiciels espions, chacun ayant des fonctionnalités et des objectifs spécifiques :

- Adware : Ces programmes affichent des publicités intrusives et suivent les habitudes de consommation en ligne.

- Trojan horses : Ces logiciels masquent leur vrai but en se présentant comme des applications légitimes.

- Keyloggers : Ils enregistrent chaque frappe de clavier, facilitant le vol d’informations sensibles comme des mots de passe.

- Spyware traditionnels : Ils espionnent l’utilisateur en collectant des informations variées.

Chaque type joue un rôle différent dans le paysage des cybermenaces, et la prise de conscience de leur existence est indispensable pour se protéger.

Les menaces posées par les logiciels espions

Les logiciels espions présentent une variété de menaces qui peuvent avoir des conséquences graves pour les individus et les entreprises. L’une des principales inquiétudes concerne le vol d’informations personnelles, qui est souvent utilisé pour la fraude ou le piratage d’identité. En 2025, cette menace s’intensifie avec l’augmentation des cyberattaques de plus en plus sophistiquées.

Conséquences du spyware

Les effets des logiciels espions peuvent être dévastateurs. Voici un aperçu des principales conséquences :

- Vol d’identité : Les informations personnelles peuvent être utilisées pour usurper l’identité d’un individu.

- Perte financière : Les données bancaires et les informations de carte de crédit peuvent être exploitées pour des transactions non autorisées.

- Vulnérabilité accrue : Les appareils infectés restent souvent vulnérables à d’autres menaces de cybersécurité.

- Pertes de données : Les entreprises peuvent perdre des données sensibles, compromettant leur réputation et leur intégrité.

Face à ces enjeux, il est crucial de prendre des mesures de précaution pour éviter d’être la prochaine victime de ces logiciels malveillants.

Exemples de menaces notables

Un des exemples les plus marquants de menaces dues aux logiciels espions est le cas du logiciel Pegasus, qui a été utilisé pour cibler des journalistes en 2024, illustrant comment de tels outils peuvent altérer la liberté d’expression et porter atteinte à la vie privée.

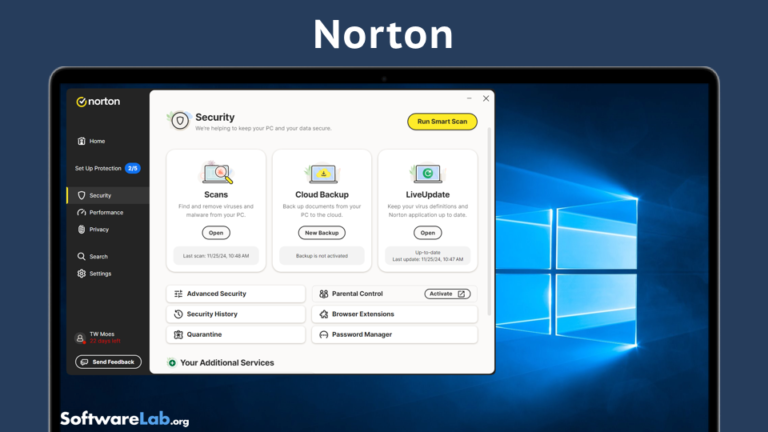

Des entreprises telles que Kaspersky, Norton, et Bitdefender ont continué à mettre à jour leurs systèmes de défense pour identifier et éliminer des menaces telles que celles posées par le spyware. Leur efficacité repose aussi sur des mises à jour régulières et sur des capacités d’analyse avancées.

Comment détecter un logiciel espion sur son appareil ?

Identifier la présence d’un logiciel espion peut être complexe, néanmoins certains signes peuvent aider à détecter une infection. Voici les indications les plus courantes que votre appareil pourrait être compromis :

- Ralentissement du système : Si votre appareil devient anormalement lent ou s’arrête de fonctionner sans explication, il pourrait être infecté.

- Apparition de nouveaux programmes : Des applications ou barres d’outils inédites qui apparaissent sans votre autorisation sont souvent des signes de logiciels espions.

- Consommation élevée des données : Si vous remarquez une utilisation de données Internet inhabituelle, cela pourrait indiquer le transfert d’informations collectées par un logiciel espion.

- Crash fréquents : Des redémarrages inexpliqués peuvent signaler une infection.

Tableau comparateur des logiciels espions

| Logiciel | Méthode de détection | Solutions | Actions |

|---|---|---|---|

| Spyware A | Analyse de processus | Anti-spyware B | |

| Spyware B | Anomalies réseau | Anti-spyware C | |

| Spyware C | Surveillance des fichiers | Anti-spyware D |

Ces signes doivent vous inciter à agir. Si vous suspectez une infection, il est essentiel d’initier une procédure de nettoyage le plus tôt possible.

Stratégies de détection

Pour détecter un logiciel espion, vous pouvez adopter plusieurs stratégies, telles que :

- Utilisation d’outils antivirus : Des programmes tels que Malwarebytes et McAfee sont spécialement conçus pour détecter les menaces liées aux logiciels espions.

- Vérification manuelle : Téléchargez les mises à jour de sécurité et vérifiez régulièrement vos fichiers et applications.

- Analyse des processus actifs : Utilisez le gestionnaire de tâches pour voir les applications s’exécutant en arrière-plan.

Mesures de protection contre les logiciels espions

Prévenir l’infection par des logiciels espions nécessite une approche proactive. Voici quelques conseils pratiques pour protéger vos données :

- Installer un logiciel antivirus : En utilisant des logiciels tels que Avast, ESET, et F-Secure, vous incluez une couche de défense puissante.

- Mises à jour régulières : Assurez-vous que tous vos logiciels et systèmes d’exploitation sont à jour pour éviter les failles de sécurité.

- Prudence pendant la navigation : Évitez de cliquer sur des liens suspects ou de télécharger des fichiers provenant de sources inconnues.

- Utilisation de mots de passe forts : Revoyez vos mots de passe régulièrement et utilisez des gestionnaires de mots de passe.

Réagir en cas d’infection

Si malgré toutes vos précautions, vous êtes victime d’un logiciel espion, voici quelques étapes à suivre :

- Désinstaller le logiciel malveillant : Utilisez votre antivirus ou d’autres outils de suppression pour enlever le logiciel espion.

- Modifier vos mots de passe : Changez tous vos mots de passe, surtout pour vos comptes sensibles.

- Informer vos contacts : Si des informations ont été compromises, il peut être judicieux d’informer vos contacts pour prévenir d’éventuelles tentatives de phishing.

Ces mesures aideront à minimiser les dommages et à rétablir votre sécurité.

Importance de la formation en cybersécurité

Dans un monde connecté, la cybersécurité et la formation associée deviennent des éléments cruciaux pour protéger les individus et les organisations contre les logiciels espions et autres menaces similaires. La formation permet de comprendre les enjeux, d’apprendre à identifier les menaces et à réagir effectivement en cas d’incident.

Les bénéfices d’une formation en cybersécurité

La formation en cybersécurité est bénéfique pour plusieurs raisons :

- Sensibilisation : Elle aide à mieux comprendre les menaces et à reconnaître les signes d’une infection.

- Compétences techniques : Les participants acquièrent des compétences pour se défendre contre les cybermenaces.

- Amélioration de la réponse aux incidents : En formation, les participants apprennent comment réagir efficacement face à une crise.

Programmes de formation recommandés

Des institutions comme le CyberInstitut offrent des programmes détaillés sur la cybersécurité. Ils couvrent divers aspects allant des bases aux stratégies avancées de défense. Ces formations sont cependant bien souvent abordables car basées sur des abonnements mensuels.

Pour poursuivre ce chemin d’apprentissage, des livres spécialisés sont également disponibles, de même que des ressources en ligne qui permettent de se former constamment sur les évolutions du monde numérique.

FAQ

Quels sont les signes de la présence d’un logiciel espion sur mon appareil ?

Les signes peuvent inclure un ralentissement du système, des apparitions de nouveaux programmes ou des incohérences dans l’utilisation des données.

Comment puis-je protéger mes données contre les logiciels espions ?

Installez un antivirussolidement noté, maintenez vos systèmes à jour, et soyez vigilant lors de la navigation sur Internet.

Est-il légal d’utiliser un logiciel espion ?

Cela dépend de votre localisation et de l’application. Les parents ont souvent le droit de surveiller les appareils de leurs enfants, mais cela peut varier d’un pays à l’autre.

Comment détecter un logiciel espion ?

Utilisez un logiciel antivirus pour scanner votre appareil et vérifiez régulièrement l’intégrité des applications installées.

Quelles sont les meilleures solutions antivirus en 2025 ?

Des solutions telles que Trend Micro et Sophos restent parmi les meilleures alternatives pour se défendre contre les logiciels espions.